计算机网络-网络安全

[TOC]

计算机网络 网络安全

一、概述

1.1安全包括:

- 数据安全

- 应用安全

操作系统安全

网络安全

- 物理安全

- 用户安全教育

1.2网络安全问题概述

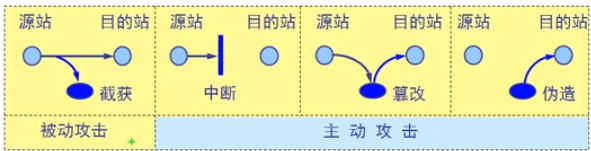

计算机网络上通信面临一下四种威胁

截获 — 从网络上窃听他人的通信内容。

MAC地址欺骗

IP 地址欺骗

中断 — 有意中断他人在网络上的通信

本质上是ARP 欺骗1

arp -a

篡改 — 故意篡改网络上传送的报文

伪造 — 伪造信息在网络上传送

截获信息的攻击称为被动攻击,而更改信息和拒绝用户使用资源的攻击称为主动攻击。

二、两类密码体制

加密技术

对称加密

优点 效率高

缺点 密钥不适合在网上传输 密钥维护麻烦

非对称密钥

加密密钥和解密密钥是不同的 密钥对

公钥和私钥 公钥加密 -> 私钥解密

私钥加密 -> 公钥解密

三、数字签名

3.1 概念

数字签名:防止抵赖 能够检查签名后内容是否被更改。

3.2 证书颁发机构作用)

证书颁发机构作用:

- 为企’’业和用户颁发数据证书 确认这些企业和个人的身份

- 发布证书吊销列表

- 企业和个人信任证书颁发机构

四、因特网使用的安全协议

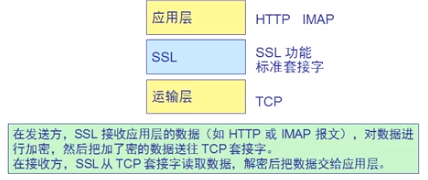

4.1 安全套接字 SSL

在发送发,SSL收到应用层的数据(如HTTP或IMAP报文),对数据进行加密,然后把加密的数据送往TCP套接字。

在接收方,SSL从TCP套接字读取数据,解密后把数据交给应用层。

1 | |

HTTPS TCP + 443

4.2 网络层安全 IPSec

安全关联 SA(Security Association)

在使用 AH 或 ESP之前,先要从源主机到目的主机建立一条网络层的逻辑连接。此逻辑连接叫做安全关联 SA。

IPsec 就把传统的因特网无连接的网络层转换为具有逻辑连接的层。

SA(安全关联)是构成IPSec的基础,是两个通信实体经协商(利用IKE协议)建立起来的一种协定,它决定了用来保护数据分组安全的安全协议(AH协议或ESP协议)、转码方式,密钥及密钥的有效存在时间等。

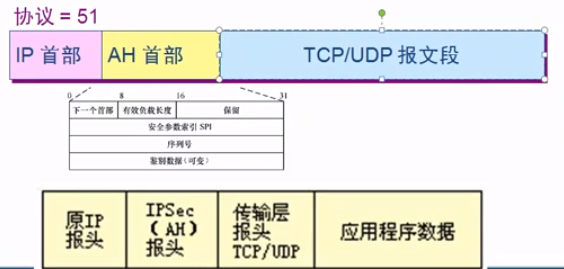

鉴别首部 AH(Authentication Header)

鉴别首部 AH(Authentication Header):AH鉴别源点和检查数据完整性,但

不能保密。

在使用鉴别首部协议 AH时,把AH 首部插在原数据报数据部分的前面,同时把IP首部中的协议字段置为 51。

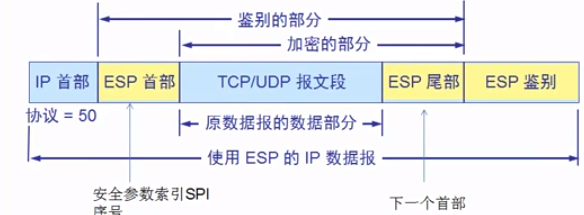

封装安全有效载荷(Encapsulation Security)

封装安全有效载荷 ESP(Encapsulation Security):ESP 比AH复杂得多,它鉴别源点、检查数据完整性和

提供保密。

使用ESP时,IP数据报首部的协议字段置为50。当IP首部检查到协议字段是 50 时,就知道在IP首部后面紧接着的是ESP首部,同时在原IP数据报后面增加了两个字段,即ESP尾部和ESP数据。

五、链路加密与端到端加密

六、防火墙

- 本文作者:Jun

- 本文链接:http://mambajun.github.io/2020/02/19/%E8%AE%A1%E7%AE%97%E6%9C%BA%E7%BD%91%E7%BB%9C-%E7%BD%91%E7%BB%9C%E5%AE%89%E5%85%A8/index.html

- 版权声明:本博客所有文章均采用 BY-NC-SA 许可协议,转载请注明出处!